Будь ласка, використовуйте цей ідентифікатор, щоб цитувати або посилатися на цей матеріал:

http://elartu.tntu.edu.ua/handle/lib/33705

Повний запис метаданих

| Поле DC | Значення | Мова |

|---|---|---|

| dc.contributor.author | Цепенюк, Я. | |

| dc.contributor.author | Цепенюк, Михайло Іванович | |

| dc.contributor.author | Tsepenyuk, Ya. | |

| dc.contributor.author | Tsepenyuk, M. | |

| dc.date.accessioned | 2020-12-29T08:14:49Z | - |

| dc.date.available | 2020-12-29T08:14:49Z | - |

| dc.date.created | 2003 | |

| dc.date.issued | 2003 | |

| dc.date.submitted | 2002-12-02 | |

| dc.identifier.citation | Цепенюк Я. Задача факторизації довгих цілих в контексті криптографії із відкритим ключем / Цепенюк Я., Цепенюк М. // Вісник ТДТУ. — Т. : ТНТУ, 2003. — Том 8. — № 2. — С. 74–79. — (Приладобудування та інформаційно-вимірювальні технології). | |

| dc.identifier.issn | 1727-7108 | |

| dc.identifier.uri | http://elartu.tntu.edu.ua/handle/lib/33705 | - |

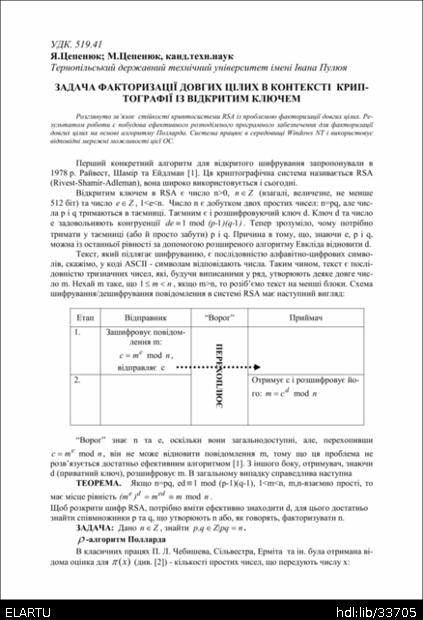

| dc.description.abstract | Розглянуто зв’язок стійкості криптосистеми RSA із проблемою факторизації довгих цілих. Ре-зультатом роботи є побудова ефективного розподіленого програмного забезпечення для факторизації довгих цілих на основі алгоритму Полларда. Система працює в середовищі Windows NT і використовує відповідні мережні можливості цієї ОС. | |

| dc.description.abstract | The relationship between the RSA cryptosystem security and the problem of long integers factoring was considered. As a result, the effective distributed software based on the Pollard Rho method for factoring integers was built. This system works in the Windows NT environment and handles NT networking facilities. | |

| dc.format.extent | 74-79 | |

| dc.language.iso | uk | |

| dc.publisher | ТНТУ | |

| dc.publisher | TNTU | |

| dc.relation.ispartof | Вісник Тернопільського національного технічного університету, 2 (8), 2003 | |

| dc.relation.ispartof | Scientific Journal of the Ternopil National Technical University, 2 (8), 2003 | |

| dc.title | Задача факторизації довгих цілих в контексті криптографії із відкритим ключем | |

| dc.title.alternative | The problem of long integers factoring in the context of assymetric cryptography | |

| dc.type | Article | |

| dc.rights.holder | © Тернопільський національний технічний університет імені Івана Пулюя | |

| dc.coverage.placename | Тернопіль | |

| dc.coverage.placename | Ternopil | |

| dc.format.pages | 6 | |

| dc.subject.udc | 519.41 | |

| dc.relation.references | 1. О.В.Вербіцький. Вступ до криптології// ВНТЛ.- Львів, 1998.-357 с. | |

| dc.relation.references | 2. Д.Кнут. Искусство программирования для ЭВМ. - Т. 2. - М.: Мир, 1977.- 724 с. | |

| dc.relation.references | 3. Э.Рофейл, Я.Шохауд. COM и COM+. Полное руководство. ТОО «Век», 2000.- 584 с. | |

| dc.relation.references | 4. К.Гетц, М.Гилберт. Программирование на Visual Basic 6 и VBA. Руководство разработчика. - Ирина, BHV. - Киев, 2001.- 980 с. | |

| dc.relation.referencesen | 1. O.V.Verbitskyi. Vstup do kryptolohii// VNTL, Lviv, 1998.-357 p. | |

| dc.relation.referencesen | 2. D.Knut. Iskusstvo prohrammirovaniia dlia EVM, V. 2, M., Mir, 1977, 724 p. | |

| dc.relation.referencesen | 3. E.Rofeil, Ia.Shokhaud. COM i COM+. Polnoe rukovodstvo. TOO "Vek", 2000, 584 p. | |

| dc.relation.referencesen | 4. K.Hetts, M.Hilbert. Prohrammirovanie na Visual Basic 6 i VBA. Rukovodstvo razrabotchika, Irina, BHV, Kiev, 2001, 980 p. | |

| dc.identifier.citationen | Tsepenyuk Ya., Tsepenyuk M. (2003) Zadacha faktoryzatsii dovhykh tsilykh v konteksti kryptohrafii iz vidkrytym kliuchem [The problem of long integers factoring in the context of assymetric cryptography]. Scientific Journal of TSTU (Tern.), vol. 8, no 2, pp. 74-79 [in Ukrainian]. | |

| dc.contributor.affiliation | Тернопільський державний технічний університет імені Івана Пулюя | |

| dc.citation.journalTitle | Вісник Тернопільського національного технічного університету | |

| dc.citation.volume | 8 | |

| dc.citation.issue | 2 | |

| dc.citation.spage | 74 | |

| dc.citation.epage | 79 | |

| Розташовується у зібраннях: | Вісник ТДТУ, 2003, том 8, № 2 | |

Файли цього матеріалу:

| Файл | Опис | Розмір | Формат | |

|---|---|---|---|---|

| TSTUSJ_2003v8n2_Tsepenyuk_Ya-The_problem_of_long_integers_74-79.pdf | 218,42 kB | Adobe PDF | Переглянути/відкрити | |

| TSTUSJ_2003v8n2_Tsepenyuk_Ya-The_problem_of_long_integers_74-79.djvu | 204,25 kB | DjVu | Переглянути/відкрити | |

| TSTUSJ_2003v8n2_Tsepenyuk_Ya-The_problem_of_long_integers_74-79__COVER.png | 368,36 kB | image/png | Переглянути/відкрити |

Усі матеріали в архіві електронних ресурсів захищені авторським правом, всі права збережені.