Link lub cytat.

http://elartu.tntu.edu.ua/handle/123456789/11060

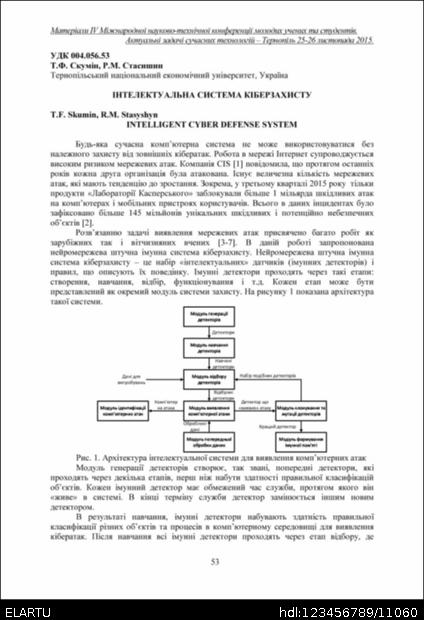

| Tytuł: | Інтелектуальна система кіберзахисту |

| Inne tytuły: | Intelligent cyber defense system |

| Authors: | Скумін, Т. Ф. Стасишин, Р. М. Skumin, T. F. Stasyshyn, R. M. |

| Akcesoria: | Тернопільський національний економічний університет, Україна |

| Cytat: | Скумін Т. Ф. Інтелектуальна система кіберзахисту / Т. Ф. Скумін, Р. М. Стасишин // Збірник тез доповідей Ⅳ Міжнародної науково-технічної конференції молодих учених та студентів „Актуальні задачі сучасних технологій“, 25-26 листопада 2015 року — Т. : ТНТУ, 2015 — Том 2. — С. 53-54. — (Комп’ютерно-інформаційні технології та системи зв’язку). |

| Bibliographic description: | Skumin T. F., Stasyshyn R. M. (2015) Intelektualna systema kiberzakhystu [Intelligent cyber defense system]. Collection of abstracts Ⅳ International scientific conference of young scientists and students "Actual tasks of modern technology" (Tern., 25-26 November 2015), Volume 2, pp. 53-54 [in Ukrainian]. |

| Część publikacji: | Збірник тез доповідей Ⅳ Міжнародної науково-технічної конференції молодих учених та студентів „Актуальні задачі сучасних технологій“ Collection of abstracts Ⅳ International scientific conference of young scientists and students "Actual tasks of modern technology" |

| Konferencja/wydarzenie: | Ⅳ Міжнародна науково-технічна конференція молодих учених та студентів „Актуальні задачі сучасних технологій“ |

| Journal/kolekcja: | Збірник тез доповідей Ⅳ Міжнародної науково-технічної конференції молодих учених та студентів „Актуальні задачі сучасних технологій“ |

| Tom: | 2 |

| Data wydania: | 25-lis-2015 |

| Date of entry: | 18-lut-2016 |

| Wydawca: | ТНТУ TNTU |

| Place edycja: | Україна, Тернопіль Ukraine, Ternopil |

| Zakresu czasowego: | 25-26 листопада 2015 року 25-26 November 2015 |

| UDC: | 004.056.53 |

| Zakres stron: | 53-54 |

| Główna strona: | 53 |

| Strona końcowa: | 54 |

| URI: | http://elartu.tntu.edu.ua/handle/123456789/11060 |

| Właściciel praw autorskich: | © Вісник Тернопільського національного технічного університету, 2015 |

| Związane URL literatura: | https://www.cisecurity.org/ https://securelist.ru/analysis/malware-quarterly/27153/razvitie-informacionnyx-ugroz-vtretem-kvartale-2015-goda/ |

| Wykaz piśmiennictwa: | 1. Center for Internet Security [Електронний ресурс] – Режим доступу до ресурсу: https://www.cisecurity.org/. 2. Securelist [Електронний ресурс] – Режим доступу до ресурсу: https://securelist.ru/analysis/malware-quarterly/27153/razvitie-informacionnyx-ugroz-vtretem-kvartale-2015-goda/ 3. Cannady J. Artificial neural networks for misuse detection / J. Cannady // Proceedings of the 21st national information systems security conference. – Arlington (USA), 1998. – P. 368-381. 4. Mukkamalaa S. Intrusion detection using an ensemble of intelligent paradigms / S. Mukkamalaa, A.H. Sung, A. Abraham // Journal of Network and Computer Applications. – 2005. – Vol. 28(2). – P.167-182. 5. Grediaga A. Application of neural networks in network control and information security / A. Grediaga, F. Ibarra, F. García [et al.] // LNCS. – 2006. – Vol. 3973. – P. 208-213. 6. Intelligent system for detection of networking intrusion / M. Komar, V. Golovko, A. Sachenko, S. Bezobrazov // Proceedings of the 6th IEEE International Conference on Intelligent Data Acquisition and Advanced Computing Systems: Technology and Applications (IDAACS-2011). – Prague (Czech Republic), 2011. – Vol.1. – Р. 374-377. 7. Development of neural network immune detectors for computer attacks recognition and classification / M. Komar, V. Golovko, A. Sachenko, S. Bezobrazov // Proceedings of the 7th IEEE International Conference on Intelligent Data Acquisition and Advanced Computing Systems: Technology and Applications (IDAACS-2013). – Berlin (Germany), 2013. – Vol.2. – Р. 665-668. |

| References: | 1. Center for Internet Security [Electronic resource] – Access mode: https://www.cisecurity.org/. 2. Securelist [Electronic resource] – Access mode: https://securelist.ru/analysis/malware-quarterly/27153/razvitie-informacionnyx-ugroz-vtretem-kvartale-2015-goda/ 3. Cannady J. Artificial neural networks for misuse detection, J. Cannady, Proceedings of the 21st national information systems security conference, Arlington (USA), 1998, P. 368-381. 4. Mukkamalaa S. Intrusion detection using an ensemble of intelligent paradigms, S. Mukkamalaa, A.H. Sung, A. Abraham, Journal of Network and Computer Applications, 2005, Vol. 28(2), P.167-182. 5. Grediaga A. Application of neural networks in network control and information security, A. Grediaga, F. Ibarra, F. García [et al.], LNCS, 2006, Vol. 3973, P. 208-213. 6. Intelligent system for detection of networking intrusion, M. Komar, V. Golovko, A. Sachenko, S. Bezobrazov, Proceedings of the 6th IEEE International Conference on Intelligent Data Acquisition and Advanced Computing Systems: Technology and Applications (IDAACS-2011), Prague (Czech Republic), 2011, Vol.1, R. 374-377. 7. Development of neural network immune detectors for computer attacks recognition and classification, M. Komar, V. Golovko, A. Sachenko, S. Bezobrazov, Proceedings of the 7th IEEE International Conference on Intelligent Data Acquisition and Advanced Computing Systems: Technology and Applications (IDAACS-2013), Berlin (Germany), 2013, Vol.2, R. 665-668. |

| Typ zawartości: | Article |

| Występuje w kolekcjach: | IV Міжнародна науково-технічна конференція молодих учених та студентів „Актуальні задачі сучасних технологій“ (2015) |

Pliki tej pozycji:

| Plik | Opis | Wielkość | Format | |

|---|---|---|---|---|

| ConfATMT_2015v2_Skumin_T_F-Intelligent_cyber_defense_53-54.pdf | 529,37 kB | Adobe PDF | Przeglądanie/Otwarcie | |

| ConfATMT_2015v2_Skumin_T_F-Intelligent_cyber_defense_53-54.djvu | 33,39 kB | DjVu | Przeglądanie/Otwarcie | |

| ConfATMT_2015v2_Skumin_T_F-Intelligent_cyber_defense_53-54__COVER.jpg | 165,33 kB | JPEG | Przeglądanie/Otwarcie |

Pozycje DSpace są chronione prawami autorskimi